Как сделать wifi открытым

Как сделать свой Wi-Fi доступным для всех

Б лагоразумные пользователи обычно стремятся максимально защитить свою частную сеть Wi-Fi, для чего помимо надёжного пароля на соединение также устанавливают пароль на настройки самого роутера и включают фильтрацию по MAC-адресам. И это совершенно правильно, но может такое статься, что потребуется как раз обратное, то есть снять с сети защиту и сделать её общедоступной.

Только вот для чего, спросите вы, это может понадобиться? Зачем подвергать свою сеть и подключённые к ней устройства потенциальной угрозе? Причины могут быть разные. Например, вы являетесь владельцем кафе или другого учреждения, и хотите, чтобы ваши клиенты могли подключаться к Wi-Fi свободно, не обращаясь за помощью к служащим или администрации. А может вы решили устроить вечеринку и сделать Wi-Fi временно общедоступным, избавив тем самым ваших гостей от лишних хлопот.

Итак, если вам в голову пришла такая идея, перед тем как приступать к её воплощению в жизнь, извольте принять несколько полезных советов.

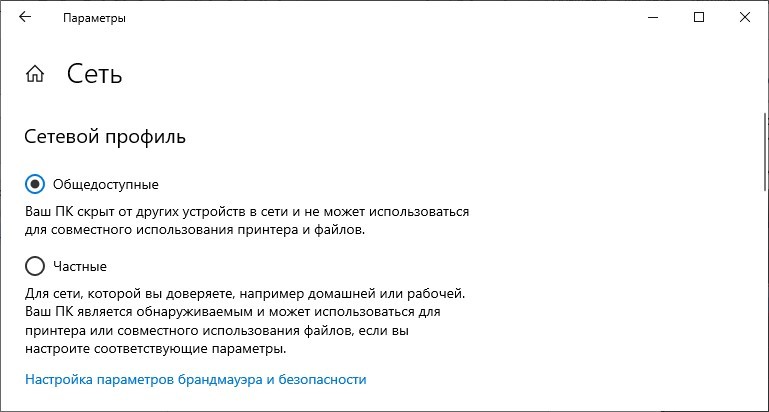

• Если на вашем компьютере настроена домашняя сеть, измените её статус на «Общественная». В противном случае есть риск, что подключившиеся к общедоступной сети Wi-Fi пользователи получат доступ к вашим открытым личным файлам и каталогам.

Открываем сеть

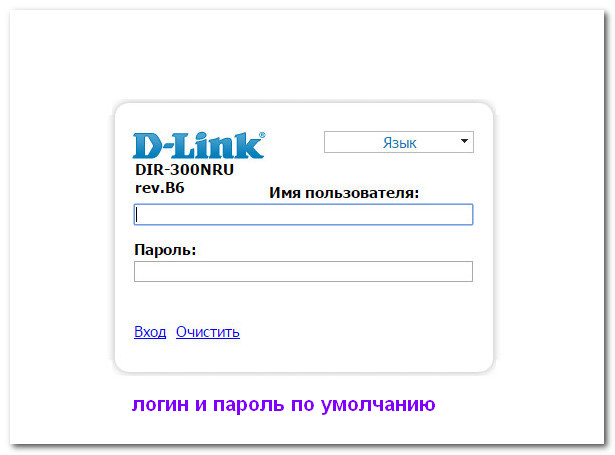

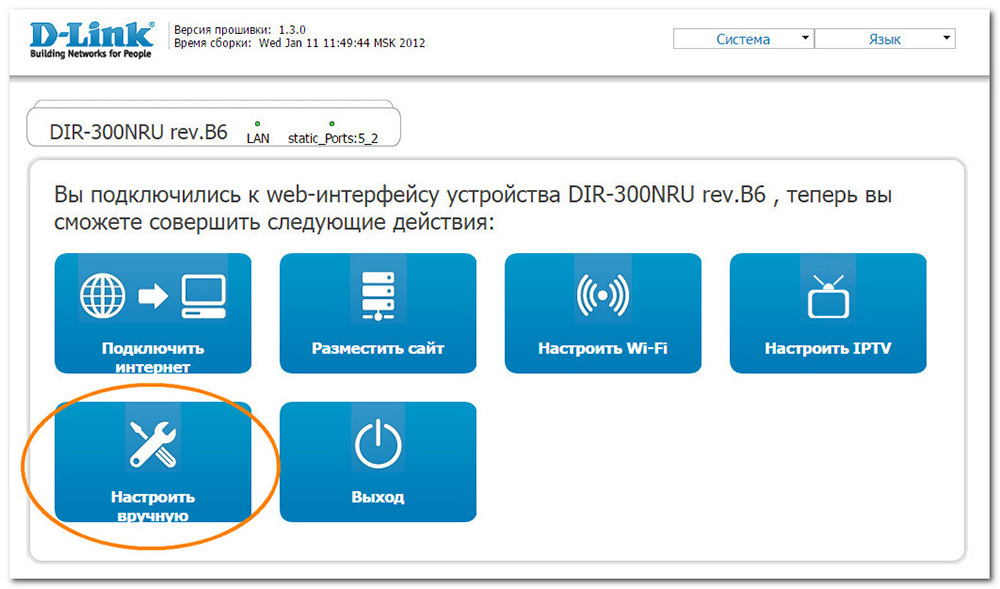

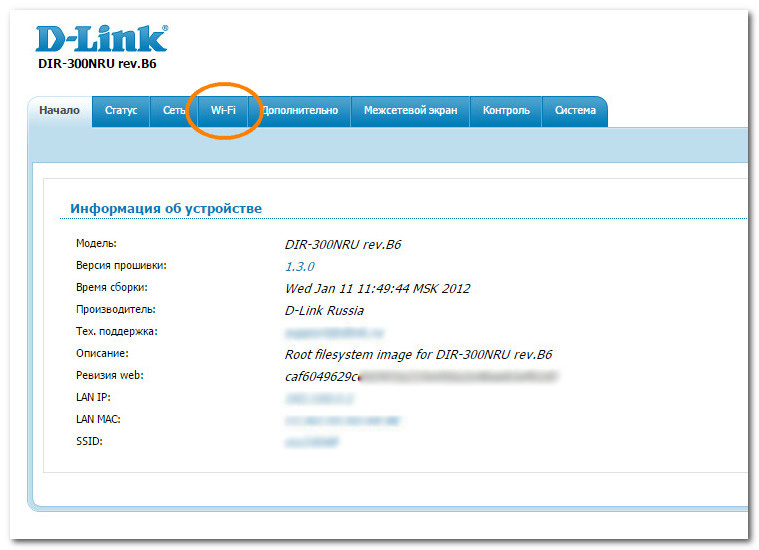

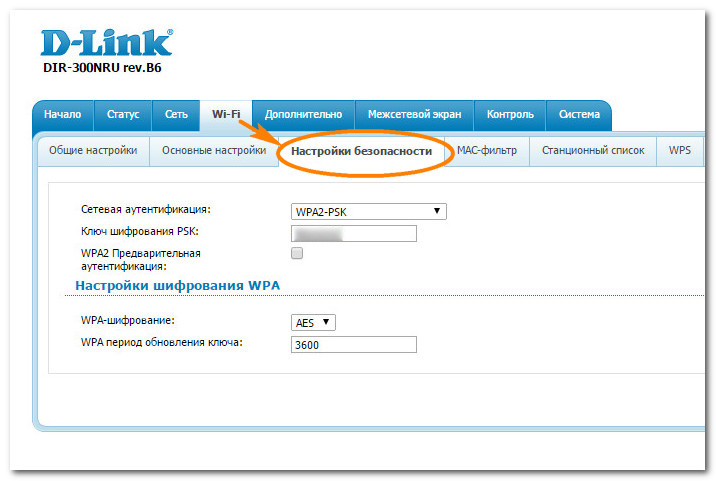

Ну что же, приступим. Поскольку внутреннее расположение панелей и инструментов настроек у каждой модели роутера своё, приведённого нами конкретного примера для создания полной картины может оказаться недостаточно. В общем, вам нужно найти раздел «Fi-Wi» или «Wireless», а в нём отыскать подраздел безопасности. Вот он как раз и будет содержать все необходимые вам настройки.

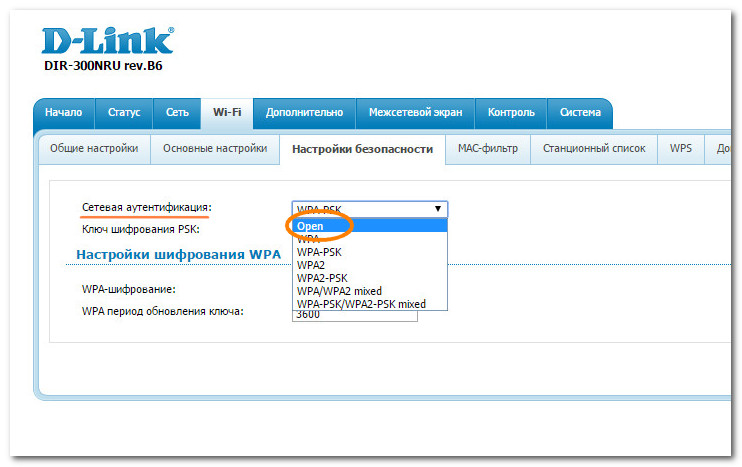

В некоторых моделях роутеров имеется кнопка отключения защиты Disable Security, в других моделях снять защиту можно путём изменения значения параметра «Сетевая аутентификация». Всё, что вам нужно, так это выбрать в списке «Open».

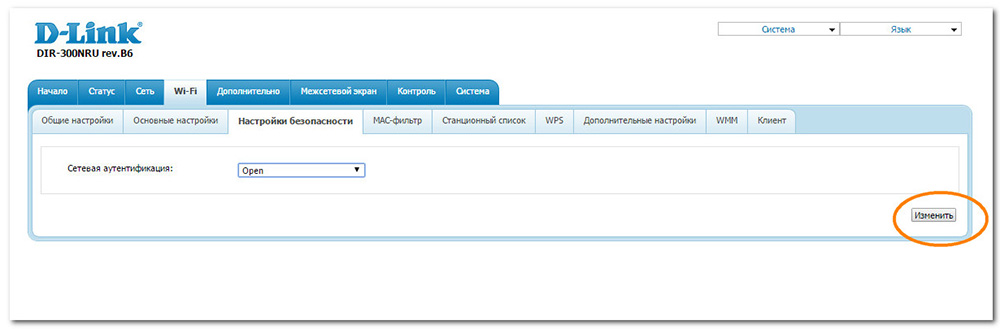

А затем применить настройку.

Чтобы вновь закрыть сеть, выберите в списке значение, которое было установлено ранее.

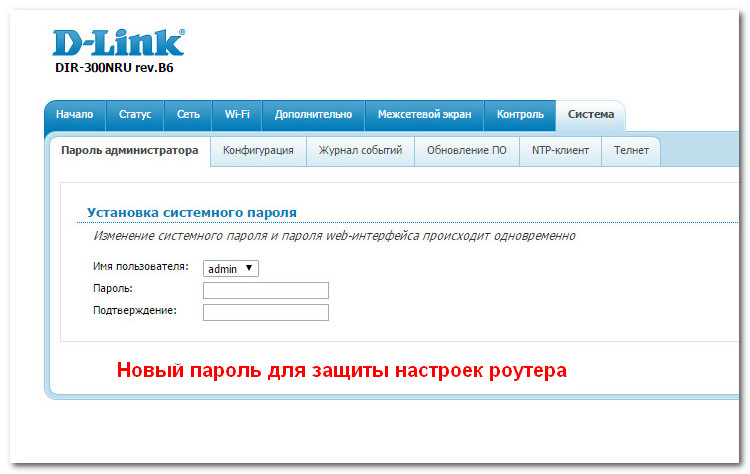

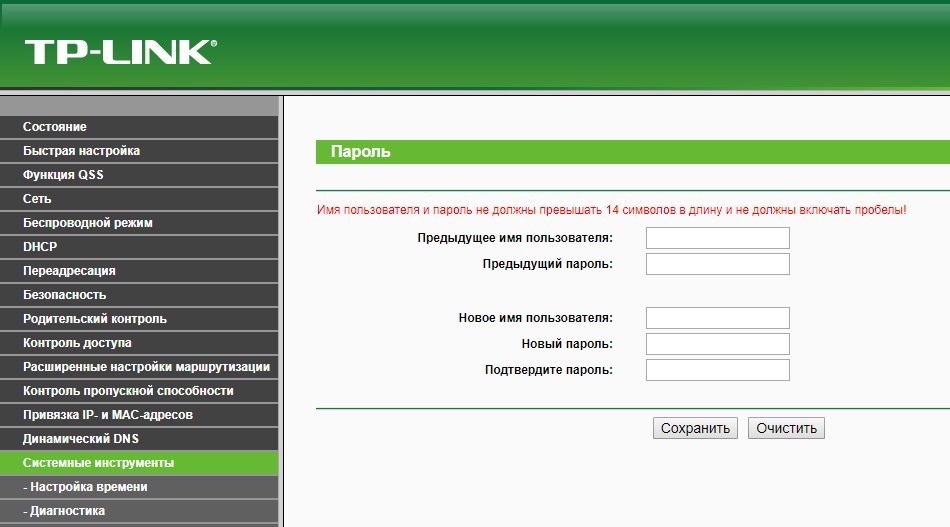

На этом практически всё. Осталось только отыскать раздел с паролем администратора и изменить его, чтобы никто из пользователей не смог войти в настройки роутера.

Также в разделе основных настроек Wi-Fi вы можете поменять имя сети (SSID), но после этого вам обязательно нужно будет удалить на своём компьютере имеющиеся подключения и подключиться к беспроводной сети заново, иначе интернет на вашем ПК может стать недоступным.

Убираем пароль и делаем WiFi сеть открытой

В прошлых статьях, уже не раз было рассказано про установку пароля на свою беспроводную сеть, тем самым закрыв доступ посторонним к Wi-Fi. А теперь, давайте рассмотрим как сделать свой Wi-Fi открытым, то есть доступным без пароля.

Зачем предоставлять всем свою точку доступа, спросите Вы? Ситуации бывают разные, к примеру нужно в своем кафе организовать доступ к интернету так, что бы все посетители могли легко подключаться и не заморачиваться с вводом пароля. Для любителей вечеринок тоже может пригодиться эта статья, что бы организовать свободный Wi-Fi для своих гостей. А может Вы просто добрый человек и легко можете поделиться интернетом со своими соседями. Ситуаций подобных может быть великое множество, иногда действительно полезно иметь открытую точку доступа Wi-Fi.

Перед началом установки подобной сети следует рассмотреть такие особенности:

Убираем пароль с Wi-Fi

На таких роутерах как Tp-Link, включение свободного доступа к Wi-Fi осуществляется довольно просто. Заходим в настройки самого роутера. Как это сделать, можно почитать в одной из предыдущих статей.

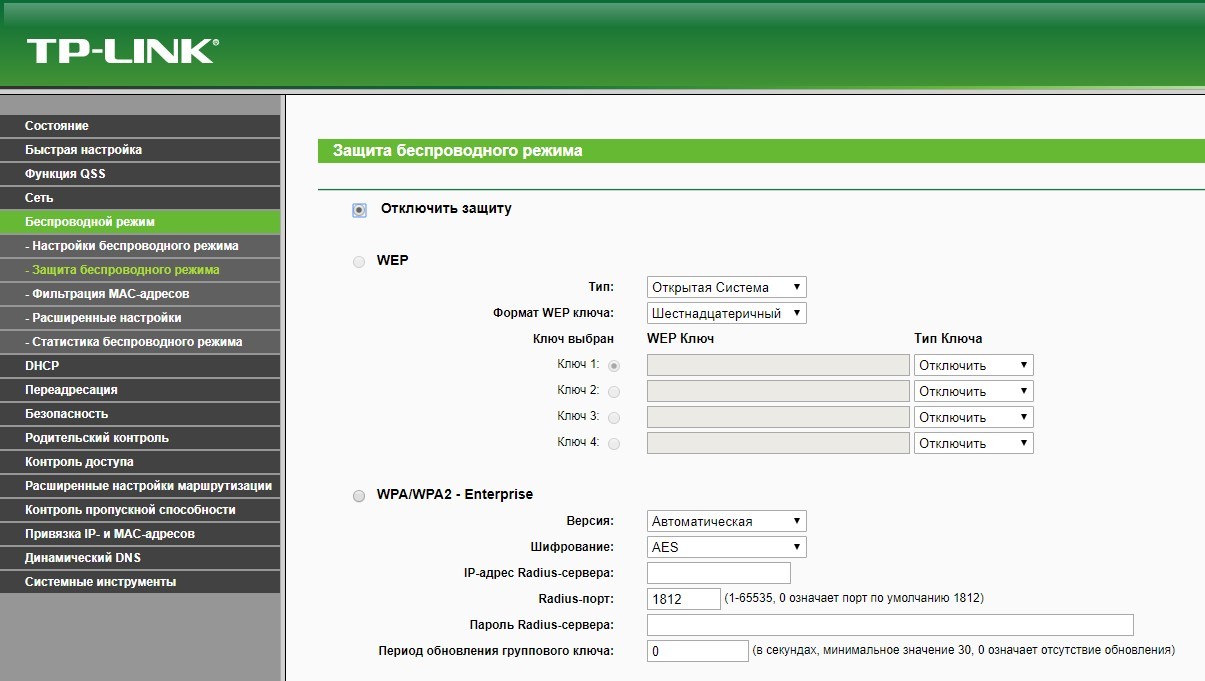

Выберите в меню раздел Wireless и нажмите на подраздел Wireless Security. Некоторые маршрутизаторы имеют меню на русском языке, тогда выберите Беспроводной режим и затем Защита беспроводного режима.

Теперь устанавливаем переключатель в положение Disable Security (Выключение защиты) и сохраняем выполненную настройку, нажав кнопку Save (или «Сохранить» в русскоязычной версии). Тем самым мы отключили защиту сети и сохранили настройки.

Подключаемся к сети Wi-Fi без ввода пароля

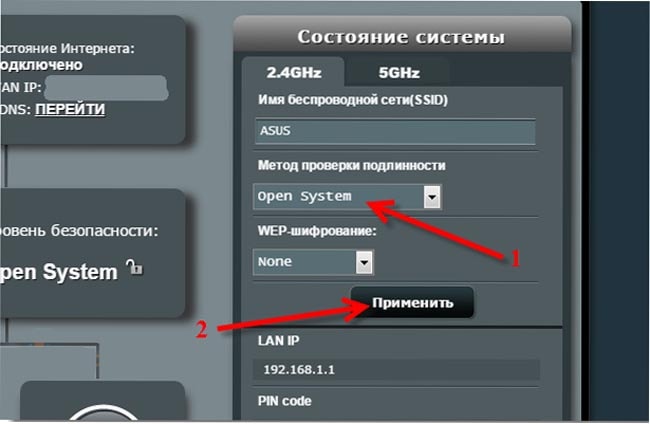

Для тех, кто пользуется роутерами от Asus, отключение защиты выглядит следующим образом.

Открыв настройки роутера, сразу в основном меню выбираем метод проверки подлинности «Open System». И все, сеть теперь доступна всем. Как видите, настройка еще проще.

Для того, что бы снова закрыть свою сеть Wi-Fi, устанавливаете пароль в настройках и выполняете перезагрузку роутера. Потом можно проконтролировать, что никто посторонний не подключен, посмотрев список подключенных устройств, в тех же настройках.

На этом все. Если что-то будет не получаться, то отписывайтесь в комментариях, с радостью поможем.

Wi-Fi сети: проникновение и защита. 1) Матчасть

Синоптики предсказывают, что к 2016 году наступит второй ледниковый период трафик в беспроводных сетях на 10% превзойдёт трафик в проводном Ethernet. При этом от года в год частных точек доступа становится примерно на 20% больше.

При таком тренде не может не радовать то, что 80% владельцев сетей не меняют пароли доступа по умолчанию. В их число входят и сети компаний.

Этим циклом статей я хочу собрать воедино описания существующих технологии защит, их проблемы и способы обхода, таким образом, что в конце читатель сам сможет сказать, как сделать свою сеть непробиваемой, и даже наглядно продемонстрировать проблемы на примере незадачливого соседа (do not try this at home, kids). Практическая сторона взлома будет освещена с помощью Kali Linux (бывший Backtrack 5) в следующих частях.

Статья по мере написания выросла с 5 страниц до 40, поэтому я решил разбить её на части. Этот цикл — не просто инструкция, как нужно и не нужно делать, а подробное объяснение причин для этого. Ну, а кто хочет инструкций — они такие:

Используйте WPA2-PSK-CCMP с паролем от 12 символов a-z (2000+ лет перебора на ATI-кластере). Измените имя сети по умолчанию на нечто уникальное (защита от rainbow-таблиц). Отключите WPS (достаточно перебрать 10000 комбинаций PIN). Не полагайтесь на MAC-фильтрацию и скрытие SSID.

Передайте мне сахар

Представьте, что вы — устройство, которое принимает инструкции. К вам может подключиться каждый желающий и отдать любую команду. Всё хорошо, но на каком-то этапе потребовалось фильтровать личностей, которые могут вами управлять. Вот здесь и начинается самое интересное.

Как понять, кто может отдать команду, а кто нет? Первое, что приходит в голову — по паролю. Пусть каждый клиент перед тем, как передать новую команду, передаст некий пароль. Таким образом, вы будете выполнять только команды, которые сопровождались корректным паролем. Остальные — фтопку.

Именно так работает базовая авторизация HTTP (Auth Basic):

После успешной авторизации браузер просто-напросто будет передавать определённый заголовок при каждом запросе в закрытую зону:

У данного подхода есть один большой недостаток — так как пароль (или логин-пароль, что по сути просто две части того же пароля) передаётся по каналу «как есть» — кто угодно может встрять между вами и клиентом и получить ваш пароль на блюдечке. А затем использовать его и распоряжаться вами, как угодно!

Для предотвращения подобного безобразия можно прибегнуть к хитрости: использовать какой-либо двухсторонний алгоритм шифрования, где закрытым ключом будет как раз наш пароль, и явно его никогда не передавать. Однако проблемы это не решит — достаточно один раз узнать пароль и можно будет расшифровать любые данные, переданные в прошлом и будущем, плюс шифровать собственные и успешно маскироваться под клиента. А учитывая то, что пароль предназначен для человека, а люди склонны использовать далеко не весь набор из 256 байт в каждом символе, да и символов этих обычно около 6-8… в общем, комсомол не одобрит.

Что делать? А поступим так, как поступают настоящие конспираторы: при первом контакте придумаем длинную случайную строку (достаточно длинную, чтобы её нельзя было подобрать, пока светит это солнце), запомним её и все дальнейшие передаваемые данные будем шифровать с использованием этого «псевдонима» для настоящего пароля. А ещё периодически менять эту строку — тогда джедаи вообще не пройдут.

Первые две передачи (зелёные иконки на рисунке выше) — это фаза с «пожатием рук» (handshake), когда сначала мы говорим серверу о нашей легитимности, показывая правильный пароль, на что сервер нам отвечает случайной строкой, которую мы затем используем для шифрования и передачи любых данных.

Итак, для подбора ключа хакеру нужно будет либо найти уязвимость в алгоритме его генерации (как в случае с Dual_EC_DRBG), либо арендовать сотню-другую параллельных вселенных и несколько тысяч ATI-ферм для решения этой задачи при своей жизни. Всё это благодаря тому, что случайный ключ может быть любой длины и содержать любые коды из доступных 256, потому что пользователю-человеку никогда не придётся с ним работать.

Именно такая схема с временным ключом (сеансовый ключ, session key или ticket) в разных вариациях и используется сегодня во многих системах — в том числе SSL/TLS и стандартах защиты беспроводных сетей, о которых будет идти речь.

План атаки

Внимательные читатели, конечно, заметили, что как бы мы не хитрили — от передачи пароля и временного ключа в открытой или хэшированной форме нам никуда не деться. Как результат — достаточно хакеру перехватить передачу на этой фазе, и он сможет читать все последующие данные, а также участвовать в процессе, вставляя свои пять копеек. И отличить его невозможно, так как вся информация, которой бы мог руководствоваться сервер для выдачи временного ключа или проверки доступа базируется именно на том, что было в начале передачи — handshake. Поэтому хакер знает всё то же, что и сервер, и клиент, и может водить обоих за нос, пока не истечёт срок действия временного ключа.

Наша задача при взломе любой передачи так или иначе сводится к перехвату рукопожатия, из которого можно будет либо вытащить временный ключ, либо исходный пароль, либо и то, и другое. В целом, это довольно долгое занятие и требует определённой удачи.

Но это в идеальном мире…

Механизмы защиты Wi-Fi

Технологии создаются людьми и почти во всех из них есть ошибки, иногда достаточно критические, чтобы обойти любую самую хорошую в теории защиту. Ниже мы пробежимся по списку существующих механизмов защиты передачи данных по радиоканалу (то есть не затрагивая SSL, VPN и другие более высокоуровневые способы).

OPEN — это отсутствие всякой защиты. Точка доступа и клиент никак не маскируют передачу данных. Почти любой беспроводной адаптер в любом ноутбуке с Linux может быть установлен в режим прослушки, когда вместо отбрасывания пакетов, предназначенных не ему, он будет их фиксировать и передавать в ОС, где их можно спокойно просматривать. Кто у нас там полез в Твиттер?

Именно по такому принципу работают проводные сети — в них нет встроенной защиты и «врезавшись» в неё или просто подключившись к хабу/свичу сетевой адаптер будет получать пакеты всех находящихся в этом сегменте сети устройств в открытом виде. Однако с беспроводной сетью «врезаться» можно из любого места — 10-20-50 метров и больше, причём расстояние зависит не только от мощности вашего передатчика, но и от длины антенны хакера. Поэтому открытая передача данных по беспроводной сети гораздо более опасна.

WEP — первый стандарт защиты Wi-Fi. Расшифровывается как Wired Equivalent Privacy («эквивалент защиты проводных сетей»), но на деле он даёт намного меньше защиты, чем эти самые проводные сети, так как имеет множество огрехов и взламывается множеством разных способов, что из-за расстояния, покрываемого передатчиком, делает данные более уязвимыми. Его нужно избегать почти так же, как и открытых сетей — безопасность он обеспечивает только на короткое время, спустя которое любую передачу можно полностью раскрыть вне зависимости от сложности пароля. Ситуация усугубляется тем, что пароли в WEP — это либо 40, либо 104 бита, что есть крайне короткая комбинация и подобрать её можно за секунды (это без учёта ошибок в самом шифровании).

WEP был придуман в конце 90-х, что его оправдывает, а вот тех, кто им до сих пор пользуется — нет. Я до сих пор на 10-20 WPA-сетей стабильно нахожу хотя бы одну WEP-сеть.

На практике существовало несколько алгоритмов шифровки передаваемых данных — Neesus, MD5, Apple — но все они так или иначе небезопасны. Особенно примечателен первый, эффективная длина которого — 21 бит (

Основная проблема WEP — в фундаментальной ошибке проектирования. Как было проиллюстрировано в начале — шифрование потока делается с помощью временного ключа. WEP фактически передаёт несколько байт этого самого ключа вместе с каждым пакетом данных. Таким образом, вне зависимости от сложности ключа раскрыть любую передачу можно просто имея достаточное число перехваченных пакетов (несколько десятков тысяч, что довольно мало для активно использующейся сети).

К слову, в 2004 IEEE объявили WEP устаревшим из-за того, что стандарт «не выполнил поставленные перед собой цели [обеспечения безопасности беспроводных сетей]».

Про атаки на WEP будет сказано в третьей части. Скорее всего в этом цикле про WEP не будет, так как статьи и так получились очень большие, а распространённость WEP стабильно снижается. Кому надо — легко может найти руководства на других ресурсах.

WPA и WPA2

WPA — второе поколение, пришедшее на смену WEP. Расшифровывается как Wi-Fi Protected Access. Качественно иной уровень защиты благодаря принятию во внимание ошибок WEP. Длина пароля — произвольная, от 8 до 63 байт, что сильно затрудняет его подбор (сравните с 3, 6 и 15 байтами в WEP).

Стандарт поддерживает различные алгоритмы шифрования передаваемых данных после рукопожатия: TKIP и CCMP. Первый — нечто вроде мостика между WEP и WPA, который был придуман на то время, пока IEEE были заняты созданием полноценного алгоритма CCMP. TKIP так же, как и WEP, страдает от некоторых типов атак, и в целом не безопасен. Сейчас используется редко (хотя почему вообще ещё применяется — мне не понятно) и в целом использование WPA с TKIP почти то же, что и использование простого WEP.

Одна из занятных особенностей TKIP — в возможности так называемой Michael-атаки. Для быстрого залатывания некоторых особо критичных дыр в WEP в TKIP было введено правило, что точка доступа обязана блокировать все коммуникации через себя (то есть «засыпать») на 60 секунд, если обнаруживается атака на подбор ключа (описана во второй части). Michael-атака — простая передача «испорченных» пакетов для полного отключения всей сети. Причём в отличии от обычного DDoS тут достаточно всего двух (двух) пакетов для гарантированного выведения сети из строя на одну минуту.

WPA отличается от WEP и тем, что шифрует данные каждого клиента по отдельности. После рукопожатия генерируется временный ключ — PTK — который используется для кодирования передачи этого клиента, но никакого другого. Поэтому даже если вы проникли в сеть, то прочитать пакеты других клиентов вы сможете только, когда перехватите их рукопожатия — каждого по отдельности. Демонстрация этого с помощью Wireshark будет в третьей части.

Кроме разных алгоритмов шифрования, WPA(2) поддерживают два разных режима начальной аутентификации (проверки пароля для доступа клиента к сети) — PSK и Enterprise. PSK (иногда его называют WPA Personal) — вход по единому паролю, который вводит клиент при подключении. Это просто и удобно, но в случае больших компаний может быть проблемой — допустим, у вас ушёл сотрудник и чтобы он не мог больше получить доступ к сети приходится применять способ из «Людей в чёрном» менять пароль для всей сети и уведомлять об этом других сотрудников. Enterprise снимает эту проблему благодаря наличию множества ключей, хранящихся на отдельном сервере — RADIUS. Кроме того, Enterprise стандартизирует сам процесс аутентификации в протоколе EAP (Extensible Authentication Protocol), что позволяет написать собственный велосипед алгоритм. Короче, одни плюшки для больших дядей.

В этом цикле будет подробно разобрана атака на WPA(2)-PSK, так как Enterprise — это совсем другая история, так как используется только в больших компаниях.

WPS/QSS

WPS, он же Qikk aSS QSS — интересная технология, которая позволяет нам вообще не думать о пароле, а просто добавить воды нажать на кнопку и тут же подключиться к сети. По сути это «легальный» метод обхода защиты по паролю вообще, но удивительно то, что он получил широкое распространение при очень серьёзном просчёте в самой системе допуска — это спустя годы после печального опыта с WEP.

WPS позволяет клиенту подключиться к точке доступа по 8-символьному коду, состоящему из цифр (PIN). Однако из-за ошибки в стандарте нужно угадать лишь 4 из них. Таким образом, достаточно всего-навсего 10000 попыток подбора и вне зависимости от сложности пароля для доступа к беспроводной сети вы автоматически получаете этот доступ, а с ним в придачу — и этот самый пароль как он есть.

Учитывая, что это взаимодействие происходит до любых проверок безопасности, в секунду можно отправлять по 10-50 запросов на вход через WPS, и через 3-15 часов (иногда больше, иногда меньше) вы получите ключи от рая.

Когда данная уязвимость была раскрыта производители стали внедрять ограничение на число попыток входа (rate limit), после превышения которого точка доступа автоматически на какое-то время отключает WPS — однако до сих пор таких устройств не больше половины от уже выпущенных без этой защиты. Даже больше — временное отключение кардинально ничего не меняет, так как при одной попытке входа в минуту нам понадобится всего 10000/60/24 = 6,94 дней. А PIN обычно отыскивается раньше, чем проходится весь цикл.

Хочу ещё раз обратить ваше внимание, что при включенном WPS ваш пароль будет неминуемо раскрыт вне зависимости от своей сложности. Поэтому если вам вообще нужен WPS — включайте его только когда производится подключение к сети, а в остальное время держите этот бекдор выключенным.

Атака на WPS будет рассмотрена во второй части.

Как убрать пароль с Wi-Fi роутера: инструкция и способы защиты сети

Отменяя пароль для подключения к точке доступа Wi-Fi, вы создаете много рисков со стороны безопасности и конфиденциальности данных. В статье вы узнаете, как снять пароль с Вай-Фай роутера и определите для себя, стоит ли это того.

Инструкция

Снять пароль, и по совместительству защиту, просто. После инструкции вы узнаете последствия и способы защиты подключенных устройств к сети без ключа безопасности.

Как убрать пароль Wi-Fi с роутера (на примере TP–Link):

Как отключить пароль на роутере D-Link, рассказывается в следующем видео:

После этого рекомендуется ознакомиться с последствиями и возможными рисками!

Точка доступа без защиты: особенности

Основное удобство подключения к Wi-Fi без защиты – не требуется пароль. Но есть и обратная сторона медали:

Но есть решения, позволяющие оставить точку доступа без защиты и защитить по крайней мере свои данные.

Закрытие конфиденциальной информации

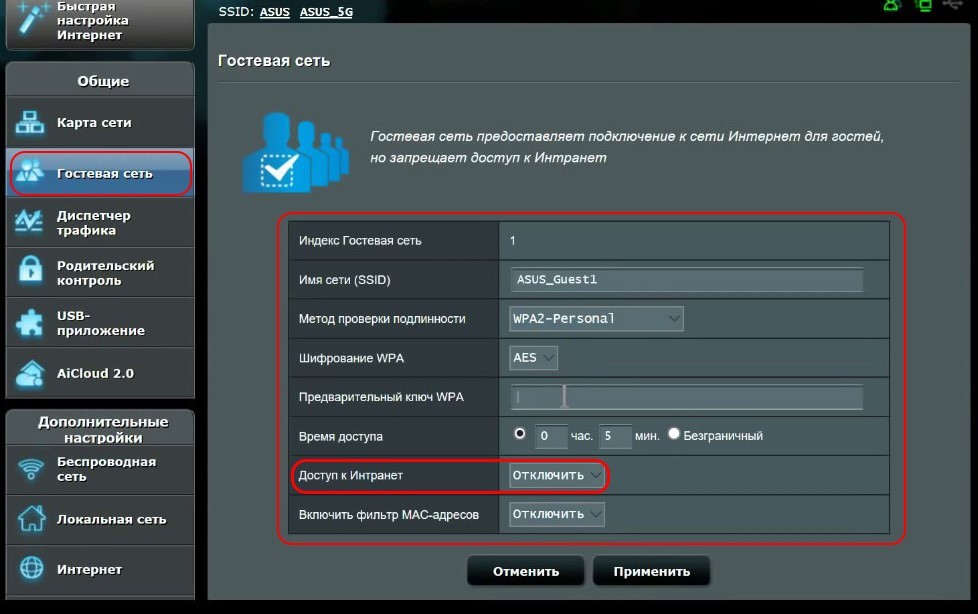

Есть такой параметр в маршрутизаторах, как гостевой доступ. Гостевая сеть позволяет отделить Wi-Fi без защиты от основной сети. То есть, любой подключившийся гаджет к Wi-Fi без пароля сможет выйти в интернет, но не увидит все ваши устройства, подключенные к основной сети.

Данная функция должна поддерживаться маршрутизатором!

Если же подобной функции в роутере нет, а создать сеть без пароля необходимо, на компьютерах с операционной системой Windows нужно выбрать соответствующие параметры сети:

В настройках роутера изменить стандартные логин и пароль:

При проведении рисковых операций (например, оплата заказа и ввод реквизитов карты) включите VPN и проводите их через нее.

Альтернативы авторизации без пароля

Способы подключения к точке доступа без ввода ключа безопасности описаны в следующем видео:

Есть две альтернативные настройки для подключения устройств к Wi-Fi без ввода пароля: установка фильтра по MAC-адресу и соединение по WPS.

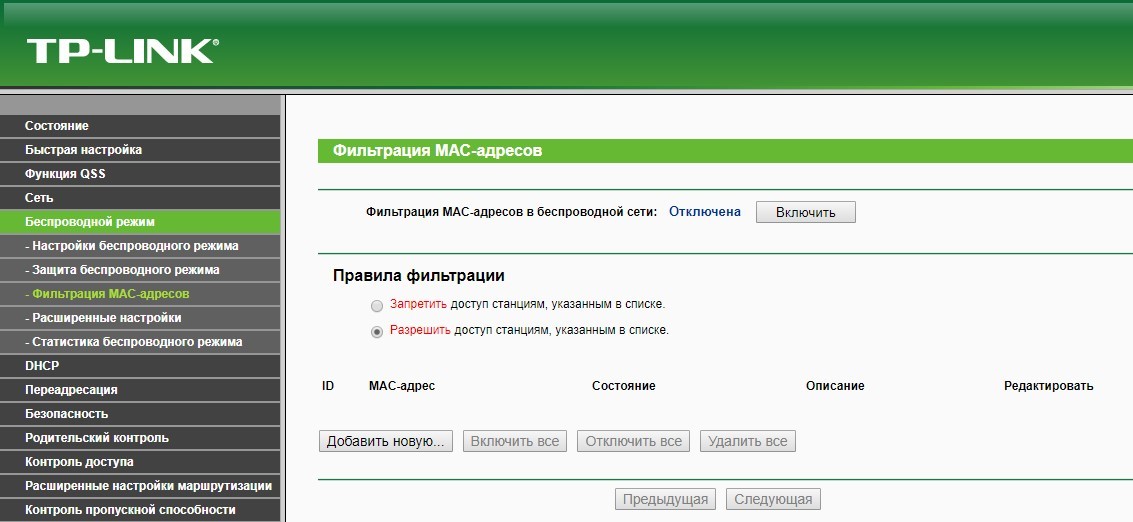

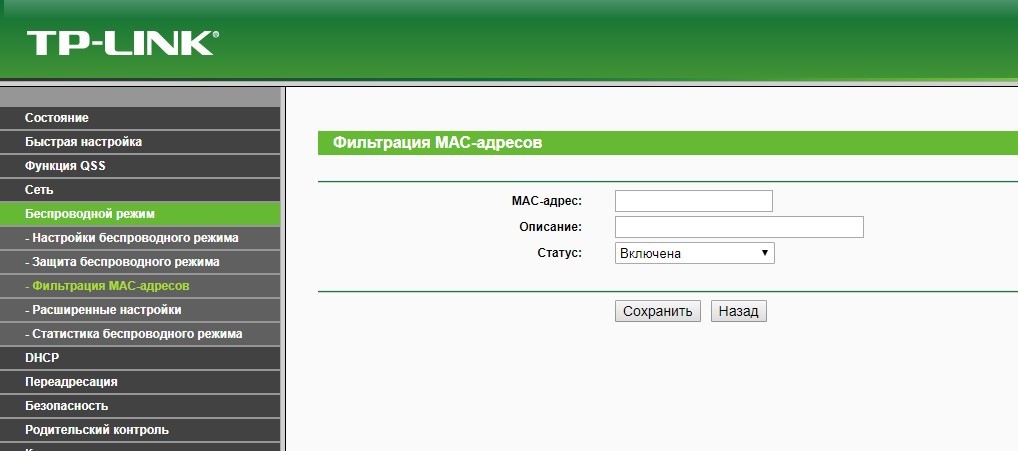

Фильтр по MAC-адресу разрешает авторизовать устройства в сети без ввода пароля, если однажды ввести их MAC-адрес в фильтр разрешенных устройств. Чтобы это сделать:

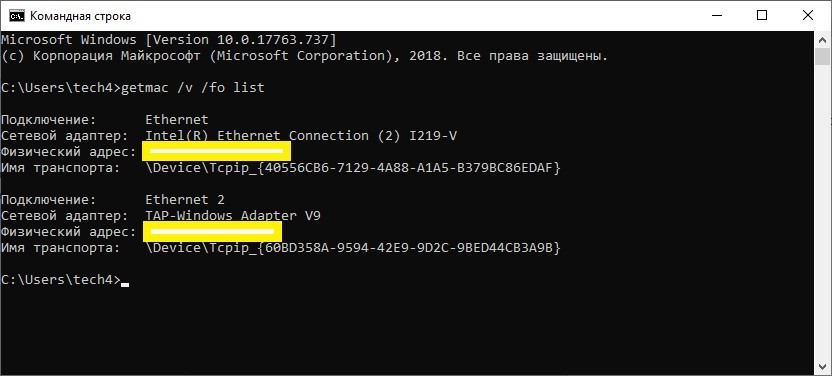

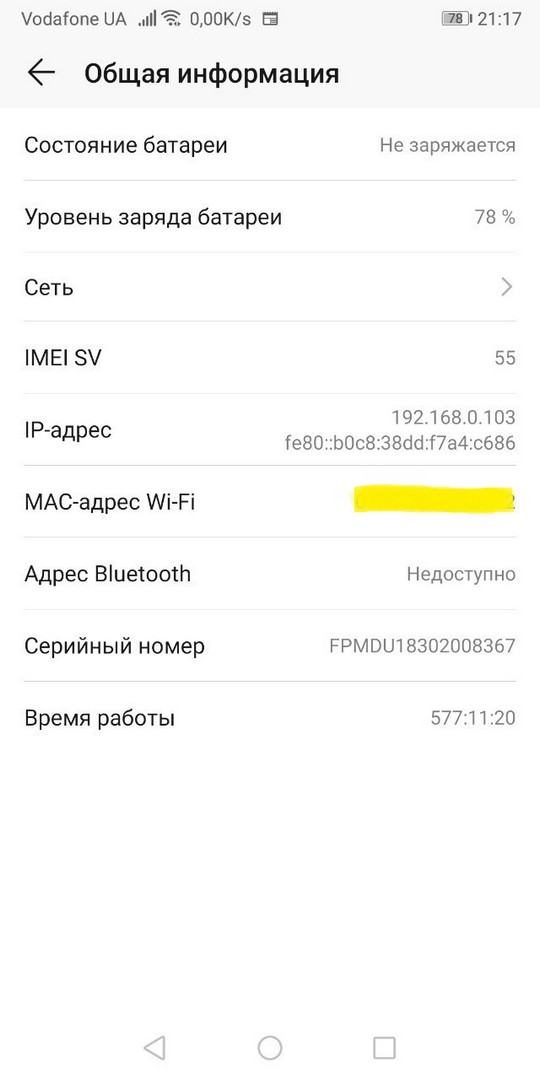

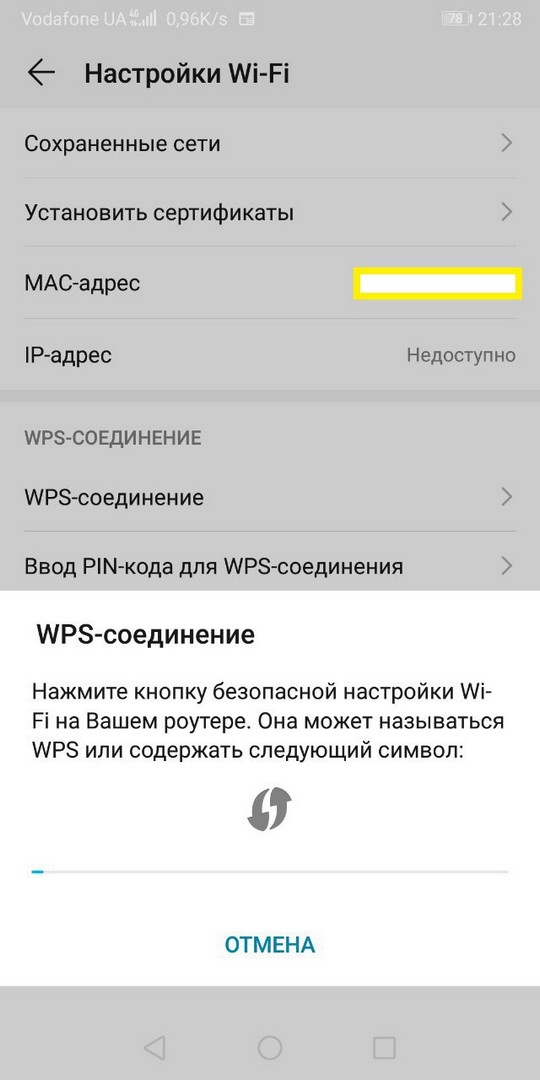

Найти MAC адреса можно так:

WPS позволяет подключаться к защищенной сети с паролем через специальную функцию. Чтобы это сделать, нужно нажать на кнопку WPS на самом роутере и в течение двух минут активировать эту функцию на самом устройстве.

В Windows 10 это делается так:

Заключение

Чтобы удалить пароль Вай-Фай, достаточно отключить в параметрах роутера защиту. Но при этом желательно подумать о том, как осуществится защита сети и подключенных к ней устройств. Есть способы обеспечения безопасности в открытой Wi-Fi сети и альтернативные методы подключения к Wi-Fi без пароля.